TEL 050-3821-2195

営業時間:平日9:00-17:30

株式会社JCCH・セキュリティ・ソリューション・システムズ

〒116-0014 東京都荒川区東日暮里5-52-2 神谷ビル7F

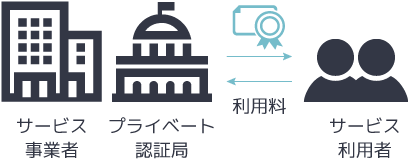

クラウドサービスに代表されるように、様々なモノや製品がサービスとして利用できるようになっています。認証局も例外ではありません。

プライベート認証局をサービス事業者が保有 / 運用し、サービス利用者は、使う証明書の枚数に応じて月額あるいは年額で利用料を支払うようなユースケースが、弊社のお客様でも増えています。

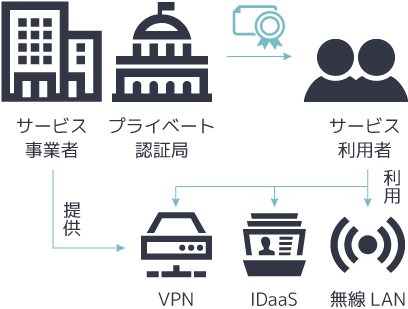

サービス事業者が認証局をサービスとして提供する場合、Gléasのような商用製品を使えば、サービスインまでの期間を短縮できるでしょう。また、認証局運用ルールや、証明書の属性設計、脆弱性への対応など、公開鍵基盤 (PKI) に関する技術サポートを受けることができるのも商用製品のメリットです。

一方で、サービス利用者の視点に立つと、自社だけで認証局製品を購入する場合に比べて、サービス利用者全体で認証局製品のコストを分割するため、費用を抑えることができます。

メインのサービスの内容は、IDaaS、無線LAN、VPNなどの事例があります。様々なサービスの認証要素として電子証明書が利用されています。今後はIoTなど新しい技術分野でも採用が見込まれます。

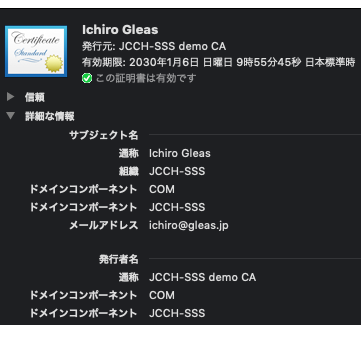

サービス事業者がプライベート認証局を運用し、1つの認証局が複数の企業の証明書を発行する場合、証明書の記載事項をどのように設計するかが非常に重要となります。A社のユーザに発行した証明書で、B社の認証が通ってしまってはいけないからです。

そのようなケースでは、証明書の組織名(Organization)、メールアドレス、DC値(Domain Component)などの属性値を使って認証を制御します。

認証サーバでは、証明書の発行者、失効といった基本的なチェックに加えて、組織名や部門名(Organizational Unit)などの、証明書属性をチェックすることで、自社のユーザであることを確認します。

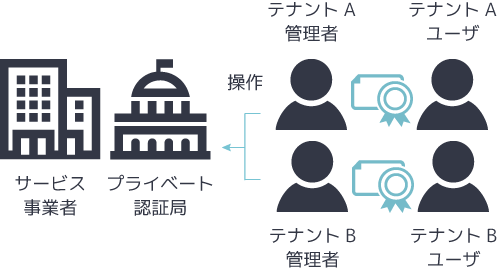

プライベート認証局をサービスとして運営する場合に、必要となってくるのがマルチテナントの機能です。1つの認証局を複数の企業で利用する運用を指します。

サービス事業者が、認証局全体に関わる操作をおこない、サービス利用者は、自テナントに関する操作だけをおこなうのが一般的な運用です。

Gléasにもマルチテナントの機能があり、多くの事例で活用されています。サービス事業者が、ハードウェアやネットワーク、運用ルールや管理者アカウントなど認証局全体に関する部分を管理します。テナント管理者は、自テナントのアカウント作成削除、証明書の発行失効などの操作を行います。

またGléasには、テナント単位での管理権限制御だけでなく、管理者アカウントごとに表示できる画面を制限するなどの制御ができます。下位管理者がアカウント作成と証明書発行申請を行い、上位管理者が証明書発行の承認をするなどのワークフロー運用ができます。

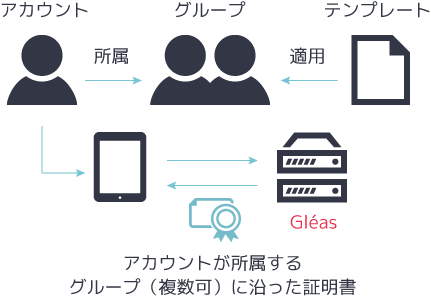

Gléasには、テンプレート機能があり、証明書はアカウントが所属するグループに適用されたテンプレートに沿って発行されます。

A社の管理者がユーザを追加すると、自動的にユーザはグループAに所属し、グループAのユーザに証明書を発行するときは、自動的にテンプレートAが適用される、といった設定にすることで、間違いのない証明書運用をすることができます。

Gléasはグループ、テンプレートともに作成数に上限値はありません。必須テンプレートと任意テンプレートがありますので、あるアカウントに対して発行する証明書に、任意テンプレートを適用するしないを、管理者が選択するような運用もできます。

とはいえ、証明書発行のフローを複雑にしすぎるのも、ミスや運用上の負荷を生む土壌になりかねないため、慎重な設計が必要です。JS3は導入時のコンサルティングによって、テンプレート設計などのアドバイスをおこなっています。