TEL 050-3821-2195

営業時間:平日9:00-17:30

株式会社JCCH・セキュリティ・ソリューション・システムズ

〒116-0014 東京都荒川区東日暮里5-52-2 神谷ビル7F

2018-10-26

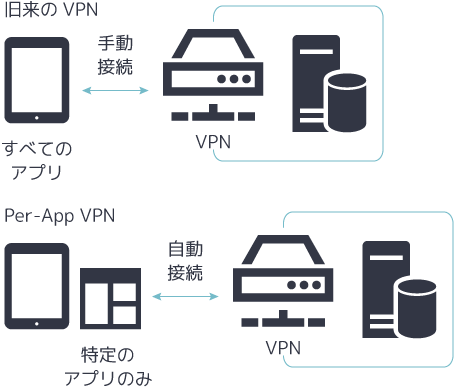

Per-App VPNとは、アプリごとにVPN通信の使用を許可する機能です。iOSをはじめWindows 10やAndroidといったスマホやタブレット(以下、総称して「モバイルデバイス」と言います)向けのOSでサポートされています。

旧来のVPNは、モバイルデバイスとサーバ間の通信が基本的にすべてVPNを通過するため、モバイルデバイスに悪意のあるアプリがインストールされてしまうと、企業ネットワークに侵入されてしまうリスクがありました。

Per-App VPNを使うと、システム管理者が指定したアプリだけがVPNでの通信が許可されるため、上記のリスクを大幅に軽減できるのがメリットです。

Per-App VPNの必要性は、BYODの普及とともに高まっています。個人所有のモバイルデバイスにインストールされるアプリを、システム管理者が完全にコントロールすることは、現実的に不可能だからです。

Per-App VPNが有効に設定されたアプリを起動すると、自動でVPNに接続されます。ユーザはVPN接続操作をする必要はありませんが、VPNの認証で毎度パスワード入力を求められるようでは、かえって不便になってしまいます。

そのため、モバイルデバイスに電子証明書をインポートし、VPNの認証に利用することでシームレスに接続をおこなえるようにします。また、それにより証明書がインポートされていない端末、すなわちVPNの利用権限が与えられていないモバイルデバイスからの、VPN接続を防止することにもなります。

ただし、これだけではモバイルデバイスが盗難にあったり、紛失して誰かに拾われた場合など、システム管理者が許容しない人による企業ネットワークへのアクセスが実行できてしまいます。そのため、モバイルデバイスの保護パスコードを必須にするといったポリシー設定も同時に必要となるでしょう。

MDM(モバイルデバイス管理)あるいはUEM(統合エンドポイント管理)と呼ばれるモバイルデバイスの管理システムを使って、イントラネットにアクセスするすべてのモバイルデバイスに対して上記の設定を適用すれば、セキュリティを強化しながらユーザ操作を減らすことができ、イントラネットの利用率の向上が期待できます。

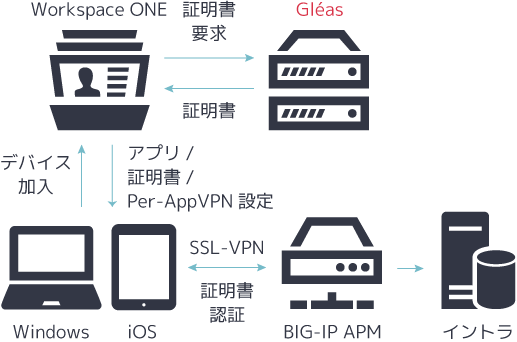

Per-App VPNは以下の要素によって構成されます。

VPNゲートウェイとしてF5ネットワークス社のBIG-IP APM、UEMにVMware社のWorkspace ONE UEM(旧AirWatch)、モバイルデバイスにApple iPad、Per-App VPN対象アプリにVMware Browser、そして認証局に弊社のGléasを使う場合の構成図です。

あらかじめWorkspace ONE UEMとGléasの連携設定をおこないます。

イントラサーバにアクセスできるのはVMware Browserだけとなり、Safariなどの他のブラウザアプリではアクセスできません。

VMware Browserは、セキュアブラウザと呼ばれる、コンテンツのコピーやダウンロード、スクリーンショットなどの可否をシステム管理者がコントロール可能なタイプのブラウザです。Per-App VPNの対象アプリとして設定することで、イントラネットの情報漏えい対策となります。

Workspace ONE、MobileIron、BizMobile Go!、BlackBerryなど、主要なMDM / UEMでPer-App VPNはサポートされています。また、Per-App VPN対象アプリは、App StoreにあるiOS公式アプリだけでなく、独自開発の社内アプリ(In-Houseアプリ)でも設定をすることができるので、Per-App VPNの活用の幅は今後もっと広がっていくと予想しています。