TEL 050-3821-2195

営業時間:平日9:00-17:30

株式会社JCCH・セキュリティ・ソリューション・システムズ

〒116-0014 東京都荒川区東日暮里5-52-2 神谷ビル7F

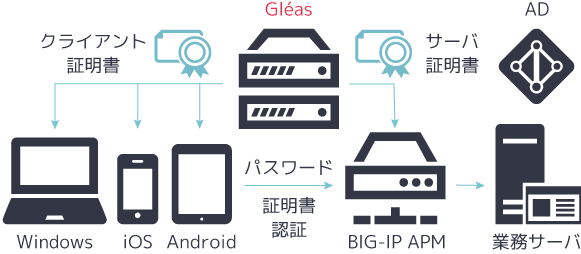

Gléas で発行した電子証明書を使って、F5 ネットワークス社の SSL-VPN アプライアンス BIG-IP APM (Access Policy Manager) での電子証明書認証の動作確認をおこないました。

その検証内容や手順を記載したホワイトペーパーを公開します。

BIG-IP APM での電子証明書認証(約6.7MB)

BIG-IP APM での電子証明書認証(約6.7MB)

Gléas でサーバ証明書を発行し、BIG-IP APM に設定します。続いて、クライアント証明書の検証のため、BIG-IP APM に Gléas のルート証明書と証明書の失効リストを設定します。

クライアント (Windows / iOS / Android) で Gléas のユーザ用ウェブページにアクセスし、クライアント証明書をインポートします。iOS と Android では、証明書と同時に BIG-IP APM への接続設定(接続名、ホスト名)をインポートできます。

Gléas からクライアント証明書をインポートしたクライアントで、BIG-IP APM にアクセスすると、証明書を要求され、続いて Active Directory によるユーザ ID / パスワード認証が行われます。

このとき、ユーザ ID はクライアント証明書から抽出されるため、ユーザ ID の詐称を防ぐといった効果があります。

このソリューションにより、BIG-IP APM への SSL-VPN 接続に電子証明書と Active Directory の ID / パスワードによる二要素認証が可能となります。また、iOS と Android への証明書配布時に BIG-IP APM の VPN 接続設定を含めてインポートさせるため、各デバイスでの設定が不要となり、キッティング負担を軽減できます。